微软4月补丁日如期而至,此次微软共修复漏洞多达145个,其中包括10个高危漏洞,创下近年来微软补丁月修复漏洞的数量纪录。高危漏洞主要包括微软Windows系统中相关服务的远程漏洞,这些漏洞中的大多数都不需要用户交互,就可以让攻击者直接控制用户或服务器主机的系统,影响涉及Windows网络文件系统、SMB、LDAP等多个网络服务。而引人注目的是,10个高危漏洞中的5个,都是由知名安全团队——昆仑实验室独家发现。

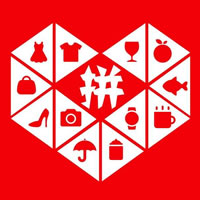

在本月微软的漏洞致谢名单中,昆仑实验室也是绝对主角。除了微软自己旗下的MORSE(微软攻击研究安全工程)和MSRC(微软安全响应中心)有可观的产出外,昆仑实验室获得多达36个致谢,接近全部漏洞致谢的半数。

本月安全公司/机构受致谢数量分布图

昆仑实验室,是北京赛博昆仑科技有限公司(以下简称“赛博昆仑”)旗下的安全研究团队。自2021年初成立以来,昆仑实验室因发现和修补安全漏洞,频繁上榜谷歌、微软、苹果等厂商的致谢名单。仅2022年以来的前几个月,昆仑实验室就已经相继因帮助Adobe、VMware、谷歌等公司发现和修复各类安全漏洞,而多次收到来自厂商的官方致谢。至于微软,昆仑实验室更是其漏洞修复和致谢榜单上的“常客”。2021年,昆仑实验室就收获了微软2021年度最具价值精英研究员(MVR)榜单中“全球排位第一”、“登榜人数最多”两项殊荣,一直是帮助微软发现和修复安全漏洞的重要团队之一。

另外值得注意的是,本月微软还修复了由CrowdStrike公司和美国国家安全局报告的Windows内核在野漏洞CVE-2022-24521,这也是本月被修复的唯一被发现野外利用的安全漏洞,同时也是本月威胁风险最高的安全漏洞之一。

实际上,该漏洞是今年2月微软修补的、同样属于在野漏洞的CVE-2022-21981未完全修复的产物。目前,国外一些安全公司和微软已经捕获到有相关高级威胁组织,利用该漏洞入侵重要的计算机系统,并利用该漏洞,获得系统最高权限,进一步控制被攻击的服务器和企业内部系统。

而昆仑实验室早在去年就发现了此问题,使用赛博昆仑相关安全产品和漏洞知识库,无需漏洞补丁即可针对该0day漏洞进行防御。

所谓“在野”漏洞攻击,即被恶意攻击者发现,并早于厂商补丁进行的漏洞攻击。一旦有在野漏洞被发现,意味着攻击者已经利用这些漏洞,对目标用户进行了攻击。理论上来说,除非提前知道攻击者使用的漏洞,没有其他手段能防御此类攻击,而一旦遭到零日漏洞攻击,受害者往往会面临丢失重要的数据资产,或导致其所在的内部网络遭到更进一步的入侵。

可以说,遭遇“在野”漏洞,用户基本上“在劫难逃”!唯有拥有丰富积累的“漏洞知识库”和高级威胁侦测技术的安全产品,才可能为用户在受到攻击前及时修复、发现这种“在野”漏洞的攻击。而此次该在野0day漏洞可以被赛博昆仑的安全产品提前“制服”,则足以证明其超人一筹的技术实力。

而在网络环境日益复杂的今天,赛博昆仑独有的漏洞侦测能力,显然为应对新技术条件和新场景下的安全威胁提供了更强大的技术保障。强大的技术实力和突出的行业表现,也让赛博昆仑受到了资本市场的高度关注。

据统计,去年初成立的赛博昆仑,在第一年内就吸引早期投资接近1.5亿元。今年3月,赛博昆仑还成功入选了著名安全网站“安全牛”第九版《中国网络安全行业全景图》4个一类安全领域中的6个二级细分领域,也再次彰显了赛博昆仑强劲的技术能力。今年,赛博昆仑将持续完善产品矩阵,在包括服务器与工作站安全、云原生与容器安全、高级威胁情报、高级安全溯源等多个企业安全产品与服务方向持续进行研发投入,扩大市场落地。

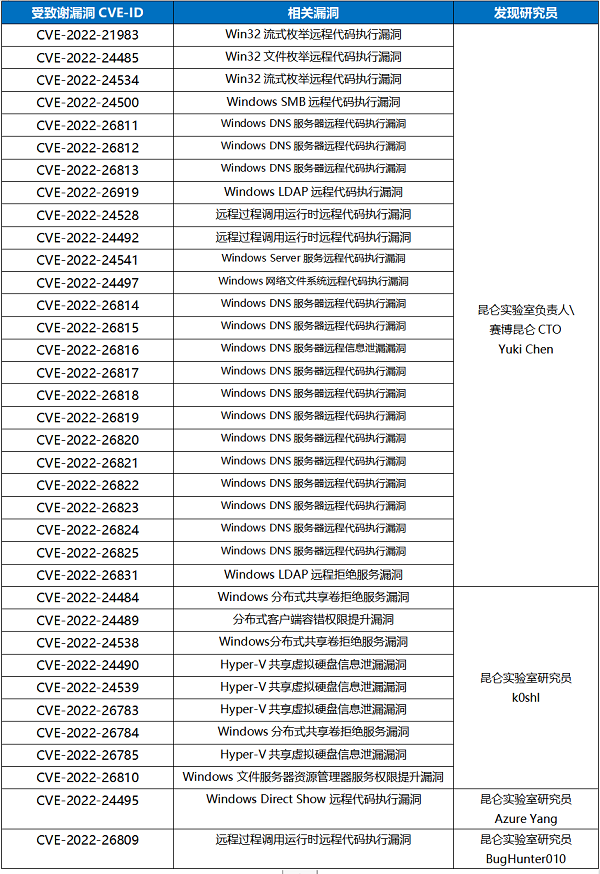

本月微软致谢昆仑实验室的安全漏洞列表:

(免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。 )