苹果上个月发布了 AirTag 追踪器。现在,安全研究人员已经能够破解该设备,并演示了他修改“丢失模式”的 NFC URL 的过程。相当于对 AirTag 完成越狱,黑客可以肆意进行他想要的操作。

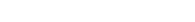

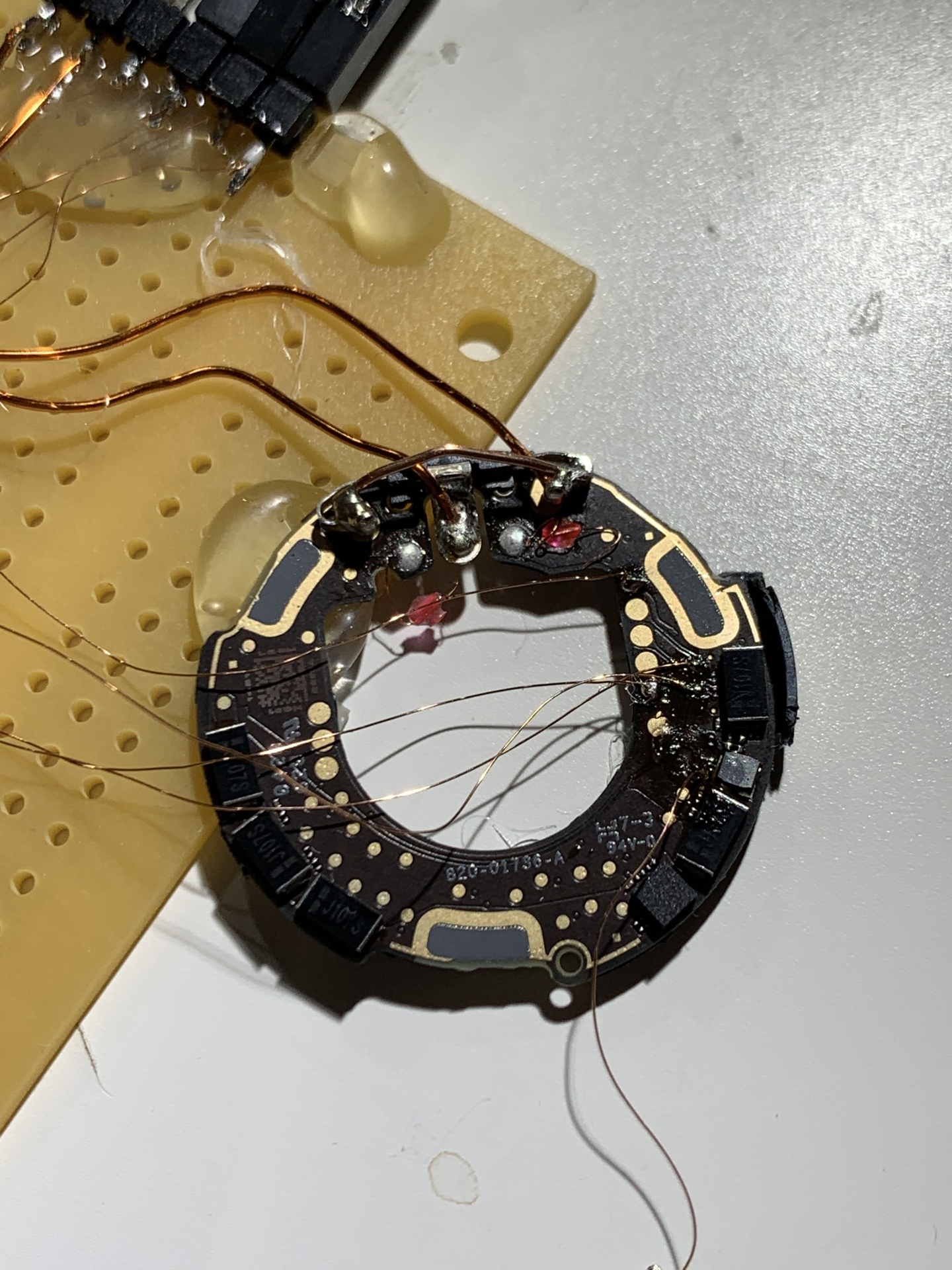

德国安全研究人员 Stack Smashing 今天发推说,他能够“入侵 AirTag 的微控制器”并修改了 AirTag 的固件,并放出了一个修改 NFC URL 的演示视频。

微控制器是一种集成电路(IC),智能设备通常通过微处理单元、存储器和其他外围设备来控制设备。

根据 AllAboutCircuits 的说法,“这些设备针对需要处理功能以及与数字、模拟或机电组件进行快速,响应性交互的嵌入式应用程序进行优化。”

在视频中,他将常规 AirTag 与破解版 AirTag 进行了比较。破解版 AirTag 跟踪程序打开“查找我的”时,将会将打开一个黑客设定的网址,该 URL 可用于钓鱼或其他任何入侵操作。

IT之家了解到,苹果目前尚未回应,但好在有白帽在早期发现了这一漏洞,希望苹果可以尽快制定出应对措施。

免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。